در دنیای امروز، گوشیهای هوشمند حکم شمشیر دولبه را دارند. از یک سو، ابزاری قدرتمند و کارآمد برای ارتباط، سرگرمی و انجام امور روزمره هستند و از سوی دیگر، دریچهای به سوی دنیای ناامن هکرها و مجرمان سایبری. هکرها از انواع تکنیک های هک گوشی برای دسترسی به اطلاعات شما استفاده میکنند. اما جای نگرانی […]

در دنیای امروز، گوشیهای هوشمند یار همیشگی ما شدهاند. از طلوع تا غروب آفتاب، از تماس با عزیزان تا انجام کارهای بانکی و اداری، ردپای این یار همیشگی در تمام لحظات زندگی ما هویداست. اما این وابستگی، چالشی همیشگی را به همراه دارد و آن کنترل مصرف باتری گوشی هوشمند است. نگرانی از خالی شدن […]

هکرها میتوانند از طریق روشهای مختلفی به گوشی شما نفوذ کنند و اطلاعات شما را سرقت کنند. این روشها شامل نصب بدافزار، فیشینگ، حملات سایبری و مهندسی اجتماعی میشوند. انتخاب یک گوشی امن در برابر هک میتواند به شما در محافظت از اطلاعاتتان در برابر این تهدیدات کمک کند. در این مقاله، به شما در […]

در عصر حاضر، گوشیهای هوشمند فراتر از ابزارهای ساده ارتباطی، به دستیاران همهفنحریف در زندگی روزمره بدل شدهاند. از برقراری ارتباط و سرگرمی گرفته تا انجام امور بانکی و اداری، ردیابی سلامتی و حتی کنترل خانههای هوشمند، همه چیز با این یار کوچک و قدرتمند امکانپذیر است. اما چگونه میتوان از تمام ظرفیتهای این دنیای […]

محافظت از اطلاعات شخصی در برابر هک گوشی به دلیل وابستگی بیش از حد ما به گوشیهای هوشمند به یک الزام تبدیل شده است. این وابستگی به گوشیهای هوشمند، آنها را به یک هدف جذاب برای هکرها تبدیل کرده است. هکرها میتوانند از طریق روشهای مختلفی به اطلاعات شخصی شما در گوشیتان دسترسی پیدا کنند […]

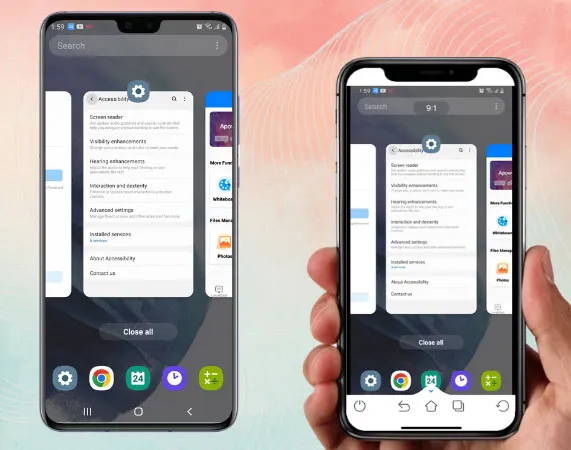

یکی از مهمترین مسائلی که امروزه باید به آن توجه کرد، کنترل دسترسی برنامه ها در گوشی های هوشمند است. بسیاری از برنامهها برای ارائه خدمات خود، به مجوزهای مختلفی مانند دسترسی به دوربین، میکروفون، موقعیت مکانی، مخاطبین، و حافظه گوشی نیاز دارند. در حالی که برخی از این مجوزها ضروری هستند، برخی دیگر میتوانند […]

گوشیهای هوشمند به وسیلهایی کاربردی برای ذخیرهسازی اطلاعات شخصی و مالی، برقراری ارتباط با دیگران، انجام تراکنشهای بانکی و موارد دیگر استفاده میشود. با توجه به اهمیت این اطلاعات، حفظ امنیت گوشیهای هوشمند از اهمیت بالایی برخوردار است. در این مقاله بهترین روشهای امنیتی برای جلوگیری از هک گوشی را بررسی میکنیم. این روشها به […]